Microsoft świętuje koniec Internet Explorera 6 w USA

4 stycznia 2012, 13:01Na oficjalnym blogu zespołu pracującego nad Windows ogłoszono, że kampania Microsoftu, której celem było zachęcenie użytkowników do porzucenia przeglądarki Internet Explorer 6 odniosła sukces. Z danych Net Applications wynika bowiem, że w USA IE6 jest używany przez mniej niż 1% internautów.

Na tropie hakerskiej elity

8 września 2012, 08:49Pracownicy Symanteka przygotowali analizę elitarnej grupy hakerów, która wyspecjalizowała się w atakowaniu mniejszych dostawców dla przemysłu obronnego. Wydaje się, że grupa ma nieograniczony dostęp do dziur zero-day - stwierdza Orla Cox z Symanteka.

Strategia Nokii nie wypaliła

19 listopada 2013, 16:22Przewodniczący rady nadzorczej Nokii stwierdził podczas nadzwyczajnego zgromadzenia akcjonariuszy, że firmowa strategia dotycząca smartfonów nie dawała nadziei na zmianę sytuacji firmy. Nokia zwołała nadzwyczajne zgromadzenie, które ma zatwierdzić sprzedanie Microsoftowi wydziału produkcji telefonów.

Spartan będzie współpracował z rozszerzeniami

30 stycznia 2015, 10:14Zespół pracujący nad nową przeglądarką Microsoftu, Spartanem, potwierdził, że będzie ona współpracowała z różnymi rozszerzeniami. Jednak wsparcie dla wtyczek pojawi się dopiero w późniejszych wersjach Spartana. Pracujemy nad rozszerzeniami dla przyszłych aktualizacji Project Spartan - napisali na Twitterze developerzy Microsoftu

The Dukes - cybernetyczne ramię Moskwy?

17 września 2015, 09:43Przez ostatnie siedem lat rosyjska grupa zajmująca się cyfrowym szpiegostwem - i prawdopodobnie powiązana z rządem w Moskwie - przeprowadziła liczne ataki przeciwko rządom, think tankom i innym organizacjom. Firma F-Secure opublikowała właśnie raport na temat grupy, którą analitycy nazwali "the Dukes".

Ryzen uskrzydlił AMD? Rynkowe udziały gwałtownie w górę

3 lipca 2017, 09:14Kwartalny raport firmy PassMark przynosi zaskakujące wieści. Wynika z niego bowiem, że w II kwartale bieżącego roku AMD zyskało 10,4 punktu procentowego rynku CPU. To byłby największy przyrost udziałów rynkowych w historii firmy.

Do Komisji Europejskiej wpłynęła skarga na oprogramowanie Teams

23 lipca 2020, 10:45Twórcy Slacka, usługi internetowej zawierającej zestaw narzędzi do pracy grupowej, złożyli w Komisji Europejskiej skargę na postępowanie Microsoftu. Twierdzą, że koncern, dołączając narzędzia do pracy grupowej Teams do swojego pakietu Office 365, nadużywa swojej pozycji rynkowej i zagraża konkurencyjności.

Lalka dla miłośników komunikatorów internetowych

28 czerwca 2006, 10:10Availabot to urządzenie, które powinno zainteresować miłośników komunikatorów internetowych. Służy ono do sygnalizowania, kiedy znajomy z listy kontaktów uruchomił swój komunikator, a kiedy jest niedostępny. Dotychczas informowanie o tym fakcie sprowadzało się do wyświetlenia odpowiedniej ikony na ekranie komputera.

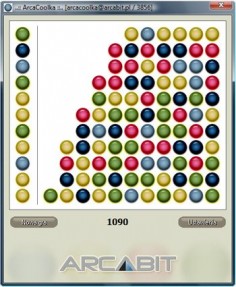

Gra w programie antywirusowym

6 marca 2007, 15:32Firma ArcaBit, producent m.in. programu antywirusowego ArcaVir, postanowił umilić czas swoim klientom. Wraz z pakietem ArcaVir 2007 dla Windows zadebiutował nowy moduł – gra ArcaCoolka.

Nowa niebezpieczna technika ataku

11 grudnia 2007, 11:52Naukowcy z Georgia Institute of Technology we współpracy ze specjalistami Google’a badają nową, niewykrywalną technikę ataku. Pozwala ona cyberprzestępcom zdecydować, jakie witryny odwiedza internauta.